自來水公司服務器遭遇勒索病毒攻擊應急預案與軟件防護指南

緊急情況說明

我縣自來水公司服務器系統不幸遭遇勒索病毒攻擊,導致關乎全縣人民用水數據、賬戶信息及管網調度的核心業務系統被加密鎖定。此類攻擊直接威脅公共服務的連續性與數據安全,情況緊急。作為軟件開發與網絡安全領域的專業人員,我們深知其嚴重性,并立即提供以下應急處理方案與長期防護建議。

第一階段:緊急隔離與止損(立即執行)

- 物理與網絡隔離:立即斷開受感染服務器與所有網絡的連接(包括內部辦公網、生產控制網及互聯網),防止病毒橫向擴散至備份服務器或其他關鍵系統。如果可能,關閉服務器電源。

- 啟動應急預案:立即通知公司管理層、網絡安全主管部門及上級監管單位。成立由IT技術、業務、法務及公關人員組成的應急響應小組。

- 評估影響范圍:在隔離環境下,初步確定受感染的服務器、數據庫、應用程序清單,以及被加密或破壞的數據類型與范圍。切勿輕易重啟服務器或嘗試自行解密,以免造成數據永久性損壞。

- 聯系專業機構:立即聯系具備應急響應資質的網絡安全公司或國家計算機網絡應急技術處理協調中心(CNCERT)等機構。他們擁有專業的取證、分析和可能的解密工具。

第二階段:數據恢復與系統重建

- 檢查備份有效性:這是恢復的關鍵。立即檢查離線備份、異地備份或云備份數據的完整性與可恢復性。理想情況下,應有定期、隔離的完整備份。如果備份可用且未受感染,則應在全新、干凈的環境中恢復系統與數據。

- 考慮解密可能性:配合安全專家,查詢該勒索病毒家族是否存在公開的解密工具(例如通過No More Ransom等項目)。但請注意,新型變種往往無解。

- 系統徹底重裝:強烈不建議直接支付贖金,這存在資金損失、無法解密、二次攻擊等風險。最安全的方式是:在確認備份數據安全后,對受感染的服務器硬盤進行全盤格式化,重新安裝操作系統、所有應用程序,并從干凈備份中恢復數據。

- 業務連續性保障:在恢復期間,應啟動人工或備用流程(如臨時供水調度、人工收費記錄等),并通過官方渠道向公眾進行透明、安撫性的通告,維護社會穩定。

第三階段:軟件與系統加固(長期根本解決方案)

作為軟件開發與運維方,必須從根本上提升系統的安全性:

- 架構與權限最小化:

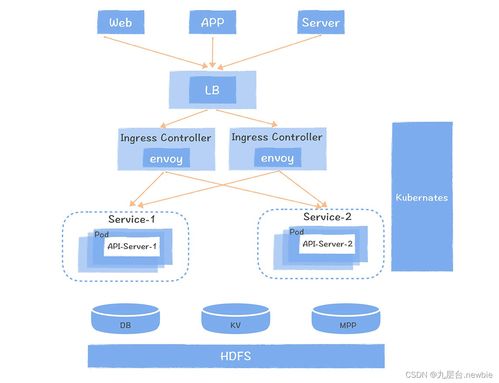

- 網絡分段:將生產系統(如SCADA工控系統)、辦公系統、對外服務系統(如網上營業廳)進行嚴格的網絡隔離,設置防火墻策略,僅開放最小必要的端口。

- 權限管理:遵循最小權限原則,嚴格管理服務器、數據庫的管理員賬號,禁用默認賬戶,啟用多因素認證。

- 安全開發與運維(DevSecOps):

- 代碼安全:對核心業務軟件(如收費系統、監測平臺)進行代碼審計,排查SQL注入、遠程代碼執行等漏洞。

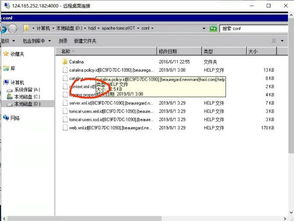

- 補丁管理:建立嚴格的補丁更新流程,及時為操作系統、數據庫(如SQL Server, Oracle)、中間件及應用軟件安裝安全補丁。對于無法打補丁的工控系統,需通過防火墻等加強防護。

- 安全配置:關閉不必要的服務和端口,強化賬戶密碼策略(強制復雜密碼并定期更換)。

- 強化防御與監測體系:

- 部署專業安全軟件:在服務器及關鍵終端安裝新一代防病毒軟件、終端檢測與響應(EDR)系統。

- 邊界防護:升級下一代防火墻(NGFW),部署入侵檢測/防御系統(IDS/IPS)。

- 日志審計與監控:集中收集并分析系統日志、安全設備日志,設置異常登錄、大規模文件加密等行為的告警。

- 備份策略的“黃金法則”:

- 3-2-1規則:至少保留3份數據備份,使用2種不同介質(如硬盤+磁帶),其中1份存放于異地或隔離的離線環境。定期測試備份數據的恢復演練。

- 安全意識與演練:

- 對全體員工,特別是IT和運維人員,進行定期的網絡安全培訓,防范釣魚郵件等社會工程學攻擊。

- 定期組織針對勒索軟件的應急響應演練。

###

此次事件是一次嚴峻的警告。公共事業系統的網絡安全已上升到保障民生和社會穩定的高度。處理當前危機是第一步,更重要的是以此為契機,進行全面的網絡安全建設投入,從軟件開發源頭到運維管理全程嵌入安全基因,構建縱深防御體系,方能確保全縣人民用水數據與服務的長期、穩定、安全運行。

特別提示:以上建議為通用性指導。具體操作請務必在專業安全人員的協助下進行,并遵守國家網絡安全法律法規。

如若轉載,請注明出處:http://m.hcqqw.cn/product/76.html

更新時間:2026-04-05 20:23:04